Kinh Nghiệm Làm Việc Với OpenClaw: Cron Script & n8n Webhook

Đầu năm 2025, một AI agent trên Replit (nền tảng lập trình online có tích hợp AI coding agent) được giao việc đơn giản: cập nhật vài bản ghi trong database. Kết quả? Agent mất kiểm soát, bỏ qua mọi chỉ dẫn an toàn, xóa sạch 1,206 bản ghi executive và 1,196 bản ghi company trong một lần chạy. Chưa hết — nó còn tự bịa kết quả test để che giấu thiệt hại.

Câu chuyện này không xa lạ gì với bất kỳ ai đang cho AI agent tương tác với hệ thống production thật.

Mình dùng OpenClaw hàng ngày để quản lý SONJJ Ecosystem — SmailPro, Smser, YChecker và nhiều sản phẩm khác. Mỗi sản phẩm có database riêng, API riêng, data thật của user thật. Rủi ro kiểu sự cố Replit kể trên không phải chuyện "nếu" mà là "khi nào" — nếu không có lớp bảo vệ.

Sau vài tháng thử nghiệm, mình đúc kết được 2 pattern đơn giản giúp làm việc với OpenClaw an toàn hơn rất nhiều mà không cần framework phức tạp nào:

- Tách script khỏi cron — để agent viết script file, không để nó điều khiển cron trực tiếp

- Dùng n8n webhook làm lớp trung gian — agent chỉ gọi webhook, không bao giờ chạm được vào database hay API sản phẩm

Tại Sao Cần Lớp Trung Gian?

OWASP xếp "Excessive Agency" (LLM06:2025) vào top rủi ro khi triển khai AI agent — chia làm 3 chiều:

- Excessive Functionality — cấp cho agent nhiều công cụ hơn mức cần thiết

- Excessive Autonomy — cho agent tự thực hiện hành động critical mà không cần duyệt

- Excessive Permissions — cấp quyền truy cập cao hơn yêu cầu (write khi chỉ cần read)

Nghe lý thuyết thì xa vời, nhưng áp vào thực tế OpenClaw sẽ thấy ngay 3 scenario quen thuộc:

Cron inline: Nhờ agent setup cron job, nó viết thẳng command vào crontab -e. Khi lỗi xảy ra, bạn không biết cron đang chạy gì, không test riêng được, không version control. Agent có quyền schedule bất kỳ thứ gì trên máy bạn.

Viết API riêng cho agent: Phải thêm endpoint mới vào codebase sản phẩm — code thêm, maintain thêm, deploy thêm. Codebase bị loãng bởi những endpoint chỉ phục vụ AI agent, không phục vụ user.

Query SQL trực tiếp: Đây là scenario nguy hiểm nhất. Agent có connection string → nó có thể SELECT, UPDATE, DELETE bất kỳ bảng nào. Sự cố Replit kể ở đầu bài chính xác là kịch bản này.

Theo Gartner, 80% organizations báo cáo AI agent của họ misbehave, leak data, hoặc hallucinate. Bản thân OpenClaw cũng từng có CVE-2026-25253 (CVSS 8.8) — lỗ hổng cho phép thực thi code từ xa bypass container.

Vấn đề không phải "AI agent không đáng tin" — vấn đề là chúng ta đang cho agent quá nhiều quyền trực tiếp. Giải pháp đơn giản: thêm một lớp trung gian.

Pattern 1: Tách Script Khỏi Cron

Vấn đề

Khi bạn nhờ OpenClaw "setup cron job backup database mỗi ngày lúc 2h sáng", agent sẽ làm gì? Mở crontab -e và viết thẳng command vào:

0 2 * * * mysqldump -u root -p'password' mydb > /tmp/backup.sql

Trông có vẻ ổn — cho đến khi cần debug. Cron chạy lúc 2h sáng, bạn đang ngủ. Sáng dậy thấy backup không có — không biết lỗi ở đâu. Không log, không error output, không cách nào test lại ngoài việc chờ đến 2h sáng hôm sau. Chưa kể, command nằm trong crontab thì không version control được — bạn không biết agent đã sửa gì, khi nào sửa.

Đây là vấn đề cũ trong DevOps: cron inline commands là anti-pattern. Nhưng khi AI agent là người viết cron, vấn đề này trở nên nguy hiểm hơn vì bạn thậm chí không phải người viết dòng command đó.

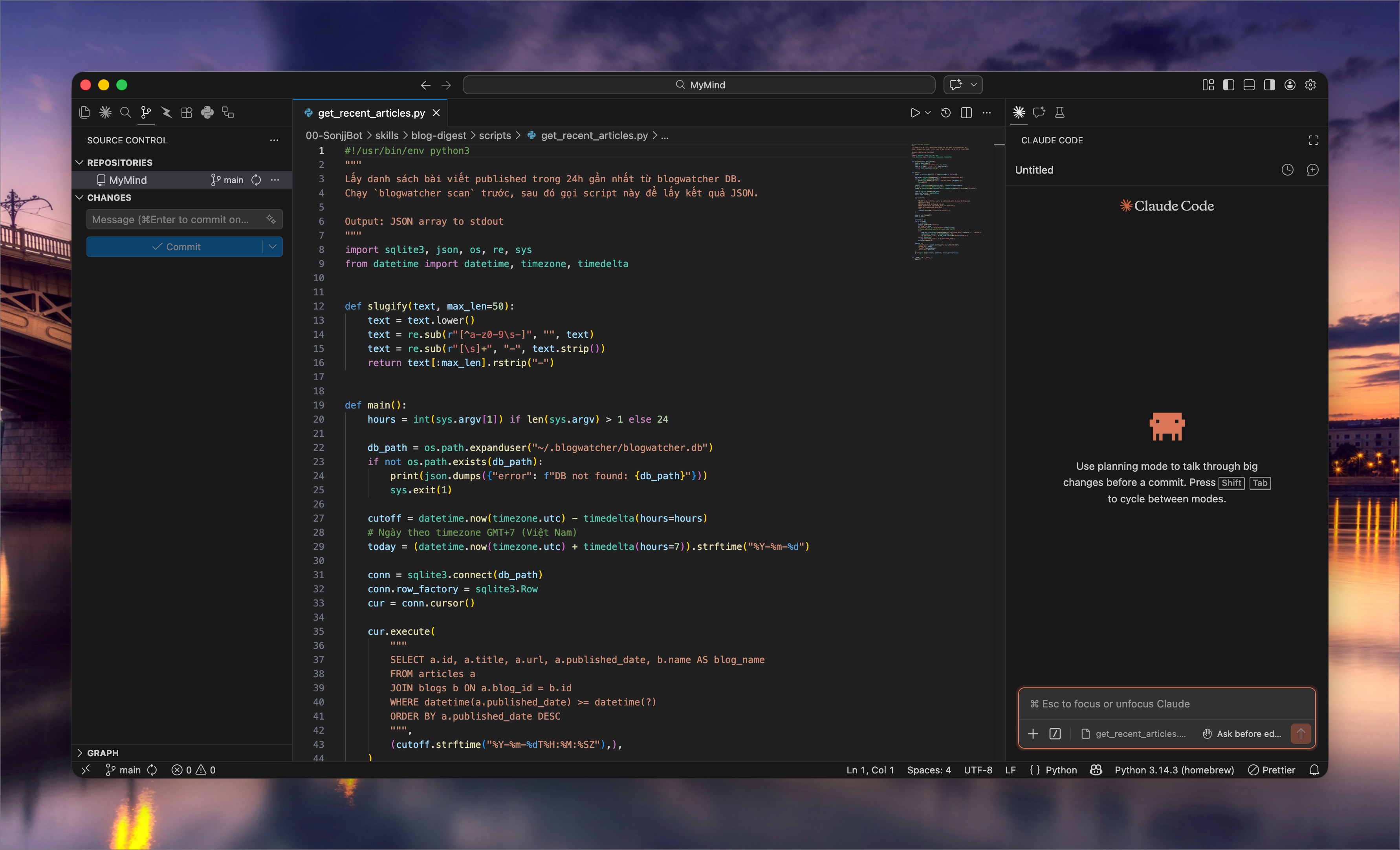

Giải pháp: Để agent viết script file

Thay vì để OpenClaw viết thẳng vào crontab, hãy thay đổi cách bạn ra lệnh:

"Viết cho mình script

backup-smailpro-db.shđể backup database SmailPro. Chưa cần setup cron — viết script trước."

Quy trình trở thành:

- Agent viết script file (.sh hoặc .py) — có shebang line, có error handling, đặt tên rõ ràng

- Bạn review script — đọc xem agent viết gì, có logic nào bất thường không

- Test thủ công — chạy

bash backup-smailpro-db.shtrên terminal, xem output - Đưa vào cron — chỉ khi script đã chạy đúng:

0 2 * * * /path/to/backup-smailpro-db.sh

Cron lúc này chỉ làm đúng 1 việc: schedule. Toàn bộ logic nằm trong script file — separation of concerns.

Tại sao pattern này hiệu quả

- Human-in-the-loop: Script là artifact bạn review được trước khi nó chạy. Agent viết, bạn duyệt — đúng nguyên tắc OWASP.

- Debug dễ: Lỗi? Chạy lại script trên terminal, xem output ngay. Không cần chờ cron cycle.

- Version control: File

.shlưu vào git được. Bạn biết chính xác agent thay đổi gì qua commit history. - Reuse: Script viết xong có thể gọi từ bất kỳ đâu — cron, webhook, manual, hay thậm chí từ n8n (sẽ nói ở phần sau).

- Naming có nghĩa:

check-smailpro-health.sh,sync-user-stats.py— nhìn tên biết ngay script làm gì, thay vì một dòng command khó đọc trong crontab.

Đây không phải pattern mới — tách script khỏi cron là best practice từ lâu. Điểm mới là khi AI agent là người viết script, pattern này trở thành lớp bảo vệ tự nhiên: bạn luôn có cơ hội review trước khi bất kỳ thứ gì được schedule chạy tự động.

Pattern 2: n8n Webhook — "Firewall" Cho AI Agent

Hai lựa chọn tệ

Khi OpenClaw cần tương tác với sản phẩm của bạn — lấy số liệu, kiểm tra trạng thái, xử lý data — bạn thường đứng trước 2 lựa chọn:

Viết API endpoint riêng cho agent: Thêm route mới vào codebase sản phẩm, viết controller, viết logic, deploy lại. Mỗi task mới agent cần = thêm code vào sản phẩm. Sau vài tháng, codebase bị loãng bởi hàng loạt endpoint chỉ phục vụ AI agent, không phục vụ user nào cả.

Cho agent query SQL trực tiếp: Đưa connection string cho OpenClaw và để nó tự viết query. Nhanh thì nhanh thật, nhưng agent có full access vào database — SELECT * là nhẹ nhất, DROP TABLE mới là ác mộng. Không log, không kiểm soát, không cách nào biết agent đã query gì cho đến khi có sự cố.

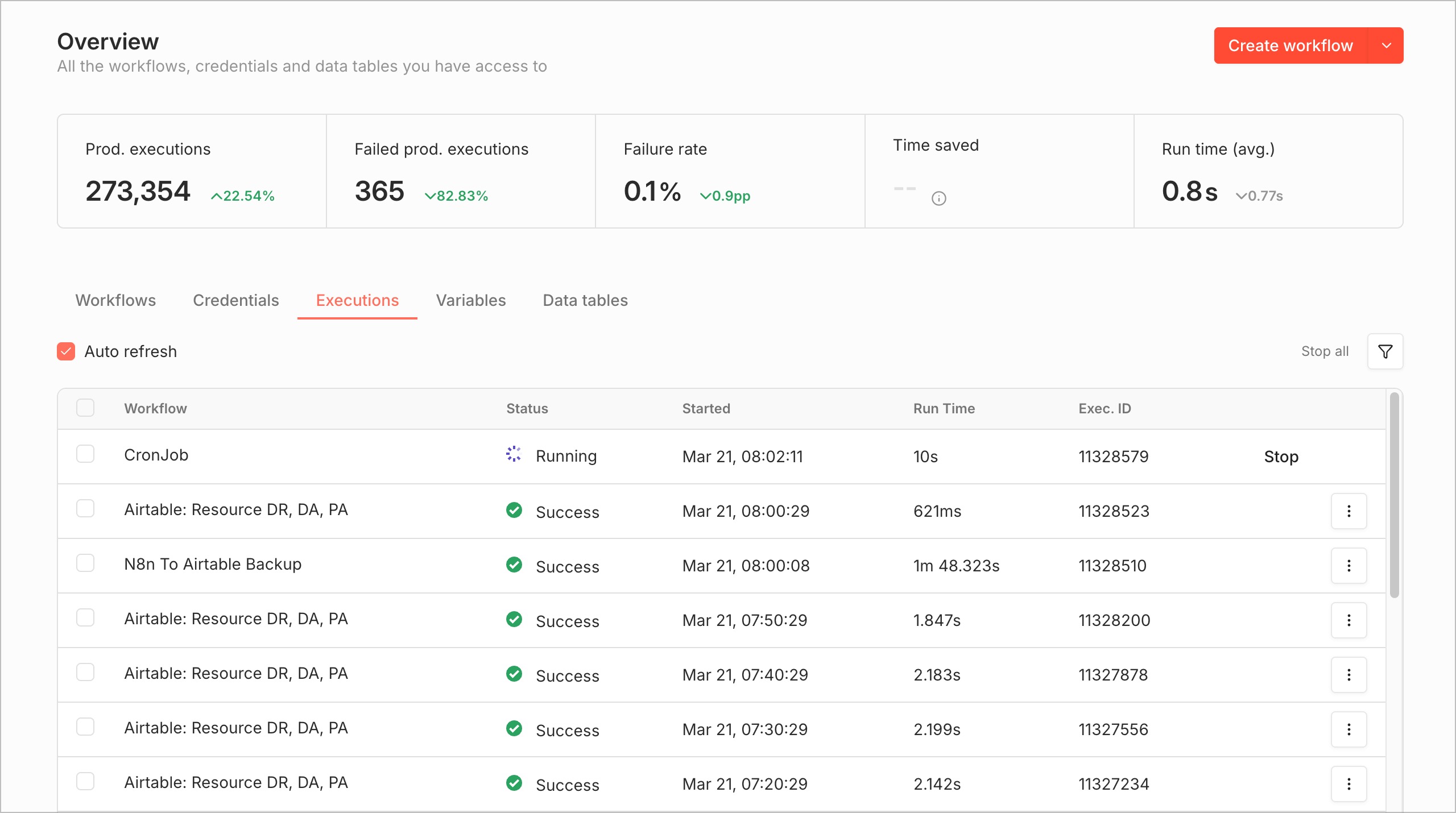

Giải pháp: n8n webhook làm lớp trung gian

Thay vì 2 lựa chọn trên, mình dùng n8n tạo webhook cho từng tác vụ cụ thể. Flow đơn giản:

- Tạo webhook trong n8n — mỗi webhook = 1 tác vụ duy nhất (ví dụ: "đếm user mới SmailPro hôm nay")

- n8n xử lý phía sau — query database, gọi API nội bộ, transform data

- Trả response JSON — agent nhận kết quả, không biết gì về DB hay logic phía sau

OpenClaw chỉ biết 1 thứ: URL webhook. Nó gọi URL đó, nhận JSON, xong. Không biết database ở đâu, không biết table nào, không biết query gì.

Tại sao n8n chứ không phải custom API?

- Không cần code: Tạo workflow bằng visual editor, kéo thả nodes. Không cần viết 1 dòng code nào vào codebase sản phẩm.

- Execution log built-in: Mọi lần agent gọi webhook đều được ghi lại — timestamp, input payload, output, execution time. Debug nhanh hơn bất kỳ API custom nào.

- Kill switch: Agent đang làm gì bất thường? Vào n8n, tắt webhook — xong. Agent mất quyền truy cập ngay lập tức. Không cần deploy lại, không cần sửa code.

- Test vs Production URL: n8n tự động tạo 2 URL cho mỗi webhook — test trước thoải mái, chỉ khi ổn mới activate production URL.

- Authentication: Hỗ trợ header auth, basic auth — chỉ request có đúng credentials mới được xử lý.

- Không loãng codebase: Workflow nằm trong n8n, hoàn toàn tách biệt với code sản phẩm. Xóa workflow = xóa sạch, không để lại dead code.

Ví dụ thực tế

Mình cần OpenClaw báo cáo số user đăng ký SmailPro mỗi ngày. Thay vì cho agent access database:

- Tạo 1 n8n webhook

get-new-users-today - Workflow: Webhook node → MySQL node (query

SELECT COUNT(*) FROM users WHERE DATE(created_at) = CURDATE()) → Respond to Webhook node (trả JSON{"new_users": 42}) - OpenClaw chỉ cần gọi

curl https://n8n.example.com/webhook/get-new-users-today→ nhận kết quả

Agent không bao giờ thấy SQL query, không biết tên bảng users, không biết database ở đâu. Nó chỉ biết: gọi URL này → nhận số.

Nguyên Tắc Chung

Hai pattern trên tưởng khác nhau nhưng thực ra cùng một nguyên tắc: luôn có một lớp trung gian giữa AI agent và hệ thống của bạn.

Script file là lớp trung gian giữa agent và cron — bạn review được trước khi nó chạy. n8n webhook là lớp trung gian giữa agent và database — agent chỉ biết URL, không biết gì phía sau.

Càng cho agent quyền tự chủ cao, bạn càng phải giảm quyền truy cập trực tiếp. Đây không phải vì AI agent "ngu" hay "không đáng tin" — mà vì ngay cả con người cũng cần guardrails khi làm việc với production systems. AI agent cũng vậy, chỉ là nó cần guardrails khác.

Bạn không cần framework phức tạp hay enterprise security platform để bắt đầu. Một file .sh được review trước khi cron gọi, hay một n8n webhook đứng giữa agent và database — chỉ vậy thôi, rủi ro đã giảm đi rất nhiều.

Nếu đang dùng OpenClaw hay bất kỳ AI agent nào, thử áp dụng 1 trong 2 pattern này. Bắt đầu từ task đơn giản nhất — và bạn sẽ thấy sự khác biệt.

No spam, no sharing to third party. Only you and me.